這個章節的重點就是權限。

最小權限原則,全部關掉只開放給有特殊身份的授權人員。

所以稽核的重點就在於該開的要開,該關的要關。

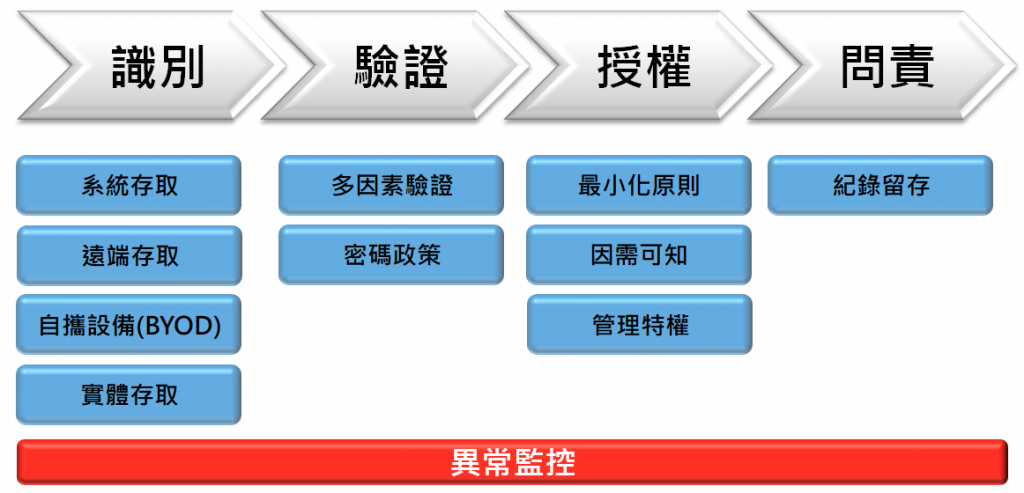

其實這裡也對應到 CISSP 的 IAAA 噢!

識別(Identification)、驗證(Authentication)、授權(Authorization)、問責(Accountability)

如果想要更詳盡可以參考 CISSP 進階參考線上課程:https://thorteaches.com/cissp-iaaa/

目標:限制對資訊及資訊處理設施之存取。

存取控制政策應依據營運及資訊安全要求事項,建立、文件化及審查之。

應僅提供予使用者存取其已被特定授權使用之網路及網路服務

確保經授權使用者對系統及服務之存取,並防止未經授權之存取,如:最小權限原則。

應實作正式之使用者註冊及註銷過程,俾能指派存取權限。

應實作正式之使用者存取權限配置程序,以對所有型式之使用者對所有系統及服務,指派或撤銷存取權限。

應限制及控制具特殊存取權限之配置及使用。

應以正式之管理過程控制秘密鑑別資訊的配置。

資產擁有者應定期審查使用者之存取權限。

所有員工及外部使用者對資訊及資訊處理設施之存取權限,一旦其聘用、契約或協議終止時,均應予以移除;或於其聘用、契約或協議變更時均須調整之。

目標:令使用者對保全其鑑別資訊負責。

於使用秘密鑑別資訊時,應要求使用者遵循組織之實務規定。

目標:防止系統及應用遭未經授權之存取。

應依存取控制政策,限制對資訊及應用系統功能之存取。

當存取控制政策要求時,應以保全登入程序,控制對系統及應用之存取。

通行碼管理系統應為互動式,並應確保嚴謹通行碼。

其實之前稽核學校的時候,提到說臺灣學術網路各級與學校資通安全,密碼長度為 6 碼,但資通安全規定是 8 碼,這裡有問過前輩,可以提口頭改善建議嗎?

前輩提到以主管機關的要求為主,稽核不同的組織要以不同組織的政策為主。

應限制及嚴密控制可能篡越系統及應用控制措施之公用程式的使用。

應限制對程式源碼之存取。

國家標準(CNS)網路服務系統:https://www.cnsonline.com.tw/

Infliction 是一場互動式的噩夢,在一個看上去很正常的郊區住宅中,對潛伏其中的黑暗進行一次可怕的探索。徘徊遊蕩在一個曾經幸福美滿的家庭的廢墟裡,通過閱讀信件和日記、聽取語音郵件和拼湊線索,來瞭解這些引導你來到這裡的可怕事件。

Steam:https://store.steampowered.com/app/692100/Infliction/